Актуальность темы дипломной работы определяется возросшим уровнем проблем информационной безопасности даже в условиях стремительного роста технологий и инструментальной базы для защиты данных. Невозможно обеспечить стопроцентный уровень защиты корпоративных информационных систем, при этом корректно расставляя приоритеты в задачах по защите данных в условиях ограниченности доли бюджета, направленной на информационные технологии.

Надежная защита вычислительной и сетевой корпоративной инфраструктуры является базовой задачей в области информационной безопасности для любой компании. С ростом бизнеса предприятия и перехода к территориально-распределенной организации она начинает выходить за рамки отдельного здания.

Эффективная защита IT-инфраструктуры и прикладных корпоративных систем сегодня невозможна без внедрения современных технологий контроля сетевого доступа. Участившиеся случаи кражи носителей, содержащих ценную информацию делового характера, все больше заставляют принимать организационные меры.

Целью данной работы будет оценить существующую в организации систему информационной безопасности и разработать мероприятия по её совершенствованию.

Поставленная цель обуславливает следующие задачи дипломной работы:

- рассмотреть понятие информационная безопасность;

- рассмотреть виды возможных угроз информационным системам варианты защиты от возможных угроз утечки информации в организации.

выявить перечень информационных ресурсов, нарушение целостности или конфиденциальности которых приведет к нанесению наибольшего ущерба предприятию;

- разработать на их основе комплекс мероприятий по усовершенствованию существующей системы информационной безопасности.

Работа состоит из введения, двух глав, заключения, списка использованных источников и приложений.

Во введении обосновывается актуальность темы исследования, формулируются цель и задачи работы.

В первой главе рассматриваются теоретические аспекты понятий информационная безопасность в организации.

Во второй главе дается краткая характеристика деятельности фирмы, основные показатели деятельности, описывается текущее состояние системы информационной безопасности и предлагаются мероприятия по её усовершенствованию.

В заключении сформулированы основные результаты и выводы по работе.

Методологической и теоретической основой дипломной работы явились труды отечественных и зарубежных специалистов в области информационной безопасности, В ходе работы над дипломной работой использовалась информация, отражающая содержание законов, законодательных актов и нормативных актов, постановлений Правительства Российской Федерации, регулирующих защиту информации, международные стандарты по информационной безопасности.

Исследование особенностей работы организации авиатопливообеспечения

... потерями ГСМ и спецжидкостей на объектах службы ГСМ; обеспечение на объектах ГСМ выполнения требований по охране труда, технике безопасности, пожарной безопасности и по защите окружающей среды; периодический контроль организации работ по хранению ГСМ и ...

Теоретическая значимость дипломного исследования состоит в реализации комплексного подхода при разработке политики информационной безопасности.

Практическая значимость работы определяется тем, что ее результаты позволяют повысить степень защиты информации на предприятии путем грамотного проектирования политики информационной безопасности.

Глава 1. Теоретические аспекты прнятия и информационная безопасность

1.1 Понятие информационной безопасности

Под информационной безопасностью понимается защищенность информации и поддерживающей ее инфраструктуры от любых случайных или злонамеренных воздействий, результатом которых может явиться нанесение ущерба самой информации, ее владельцам или поддерживающей инфраструктуре. Задачи информационной безопасности сводятся к минимизации ущерба, а также к прогнозированию и предотвращению таких воздействий. [3, 10]

Параметры информационных систем, нуждающиеся в защите, можно разделить на следующие категории: обеспечение целостности, доступности и конфиденциальности информационных ресурсов.

доступность — это возможность получения, за короткий промежуток времени, требуемой информационной услуги;

- целостность — это актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения;

- конфиденциальность — защите от несанкционированного доступа к информации.

Информационные системы, прежде всего, создаются для получения определенных информационных услуг. Если получение информации по каким-либо причинам становится невозможным, это приносит ущерб всем субъектам информационных отношений. Из этого можно определить, что доступность информации стоит на первом месте.

Целостность является основным аспектом информационной безопасности тогда, когда точность и правдивость будут главными параметрами информации. Например, рецепты медицинских лекарств или набор и характеристики комплектующих изделий.

Наиболее проработанной составляющей информационной безопасности в нашей стране является конфиденциальность. Но практическая реализация мер по обеспечению конфиденциальности современных информационных систем сталкивается в России с большими трудностями. Во-первых, сведения о технических каналах утечки информации являются закрытыми, так что большинство пользователей лишено возможности составить представление о потенциальных рисках. Во-вторых, на пути пользовательской криптографии как основного средства обеспечения конфиденциальности стоят многочисленные законодательные препятствия и технические проблемы. [7, с. 21]

2 Категории действий способных нанести вред информационной безопасности

Действия, которые могут нанести ущерб информационной системе, можно разделить на несколько категорий.

- Действия, осуществляемые авторизованными пользователями.

В эту категорию попадают:

- целенаправленная кража или уничтожение данных на рабочей станции или сервере;

- повреждение данных пользователем в результате неосторожных действий.

- «Электронные» методы воздействия, осуществляемые хакерами.

Под хакерами понимаются люди, занимающиеся компьютерными преступлениями как профессионально (в том числе в рамках конкурентной борьбы), так и просто из любопытства. К таким методам относятся:

Монтаж локальной вычислительной сети

... затратах; безопасность информации. Безопасность - это способность сети обеспечить защиту информации от ... данных, к созданию новых информационных технологий. Возникла потребность перехода от использования отдельных ЭВМ в системах централизованной обработки данных к распределенной обработке данных. Распределенная обработка данных - это обработка данных, ... Кроме того, проектируемая ЛВС должна иметь ...

- несанкционированное проникновение в компьютерные сети;

- DOS-атаки.

Целью несанкционированного проникновения извне в сеть предприятия может быть нанесение вреда (уничтожения данных), кража конфиденциальной информации и использование ее в незаконных целях, использование сетевой инфраструктуры для организации атак на узлы третьих фирм, кража средств со счетов и т. п.

Атака типа DOS (сокр. от Denial of Service — «отказ в обслуживании») — это внешняя атака на узлы сети предприятия, отвечающие за ее безопасную и эффективную работу (файловые, почтовые сервера).

Злоумышленники организуют массированную отправку пакетов данных на эти узлы, чтобы вызвать их перегрузку и, в итоге, на какое-то время вывести их из строя. Это, как правило, влечет за собой нарушения в бизнес-процессах компании-жертвы, потерю клиентов, ущерб репутации и т. п.

-Компьютерные вирусы. Отдельная категория электронных методов воздействия — компьютерные вирусы и другие вредоносные программы. Они представляют собой реальную опасность для современного бизнеса, широко использующего компьютерные сети, интернет и электронную почту. Проникновение вируса на узлы корпоративной сети может привести к нарушению их функционирования, потерям рабочего времени, утрате данных, краже конфиденциальной информации и даже прямым хищениям финансовых средств. Вирусная программа, проникшая в корпоративную сеть, может предоставить злоумышленникам частичный или полный контроль над деятельностью компании.

- Спам. Всего за несколько лет спам из незначительного раздражающего фактора превратился в одну из серьезнейших угроз безопасности:

- электронная почта в последнее время стала главным каналом распространения вредоносных программ;

- спам отнимает массу времени на просмотр и последующее удаление сообщений, вызывает у сотрудников чувство психологического дискомфорта;

- как частные лица, так и организации становятся жертвами мошеннических схем, реализуемых спамерами (зачастую подобного рода события потерпевшие стараются не разглашать);

- вместе со спамом нередко удаляется важная корреспонденция, что может привести к потере клиентов, срыву контрактов и другим неприятным последствиям; опасность потери корреспонденции особенно возрастает при использовании черных списков RBL и других «грубых» методов фильтрации спама.

- «Естественные» угрозы.

На информационную безопасность компании могут влиять разнообразные внешние факторы: причиной потери данных может стать неправильное хранение, кража компьютеров и носителей, форс-мажорные обстоятельства и т. д. [3, с 16]

Система управления информационной безопасностью (ISMS или Information Security Management System) позволяет управлять комплексом мер, реализующих некую задуманную стратегию, в данном случае — в отношении информационной безопасности. Отметим, что речь идет не только об управлении уже существующей системой, но и о построении новой/перепроектировке старой.

Комплекс мер включает в себя организационные, технические, физические и другие. Управление информационной безопасностью — процесс именно комплексный, что и позволяет реализовывать как можно более эффективное и всестороннее управление ИБ в компании.

Проектирование и реализация хранилища данных для анализа бизнес ...

... получить актуальные данные о состоянии бизнеса. Поэтому для обеспечения эффективности работы компании необходимо разработать информационную систему для анализа бизнес деятельности, с ... систем хранения данных и дополнительных средств анализа поступающей информации. Система хранения данных состоит из набора программного обеспечения и специализированного оборудования, предназначенного для хранения ...

Цель управления ИБ состоит в сохранении конфиденциальности, целостности и доступности информации. Вопрос только в том, какую именно информацию необходимо охранять и какие усилия прилагать для обеспечения ее сохранности.

Любое управление основано на осознании ситуации, в которой оно происходит. В терминах анализа рисков осознание ситуации выражается в инвентаризации и оценке активов организации и их окружения, т. е. всего того, что обеспечивает ведение бизнес-деятельности. С точки зрения анализа рисков ИБ к основным активам относятся непосредственно информация, инфраструктура, персонал, имидж и репутация компании. Без инвентаризации активов на уровне бизнес-деятельности невозможно ответить на вопрос, что именно нужно защищать. Очень важно понять, какая информация обрабатывается в организации и где выполняется ее обработка. [11, c 25]

В условиях крупной современной организации количество информационных активов может быть очень велико. Если деятельность организации автоматизирована при помощи ERP-системы, то можно говорить, что практически любому материальному объекту, использующемуся в этой деятельности, соответствует какой-либо информационный объект. Поэтому первоочередной задачей управления рисками становится определение наиболее значимых активов.

Решить эту задачу невозможно без привлечения менеджеров основного направления деятельности организации как среднего, так и высшего звена. Оптимальна ситуация, когда высший менеджмент организации лично задает наиболее критичные направления деятельности, для которых крайне важно обеспечить информационную безопасность. Мнение высшего руководства по поводу приоритетов в обеспечении ИБ очень важно и ценно в процессе анализа рисков, но в любом случае оно должно уточняться путем сбора сведений о критичности активов на среднем уровне управления компанией. При этом дальнейший анализ целесообразно проводить именно по обозначенным высшим менеджментом направлениям бизнес-деятельности. Полученная информация обрабатывается, агрегируется и передается высшему менеджменту для комплексной оценки ситуации.

Идентифицировать и локализовать информацию можно на основании описания бизнес-процессов, в рамках которых информация рассматривается как один из типов ресурсов. Задача несколько упрощается, если в организации принят подход регламентации бизнес-деятельности (например, в целях управления качеством и оптимизации бизнес-процессов).

Формализованные описания бизнес-процессов служат хорошей стартовой точкой для инвентаризации активов. Если описаний нет, можно идентифицировать активы на основании сведений, полученных от сотрудников организации. После того как активы идентифицированы, необходимо определить их ценность.[12, c. 34]

Работа по определению ценности информационных активов в разрезе всей организации одновременно наиболее значима и сложна. Именно оценка информационных активов позволит начальнику отдела ИБ выбрать основные направления деятельности по обеспечению информационной безопасности.

Но экономическая эффективность процесса управления ИБ во многом зависит именно от осознания того, что нужно защищать и какие усилия для этого потребуются, так как в большинстве случаев объем прилагаемых усилий прямо пропорционален объему затрачиваемых денег и операционных расходов. Управление рисками позволяет ответить на вопрос, где можно рисковать, а где нельзя. В случае ИБ термин «рисковать» означает, что в определенной области можно не прилагать значительных усилий для защиты информационных активов и при этом в случае нарушения безопасности организация не понесет значимых потерь. Здесь можно провести аналогию с классами защиты автоматизированных систем: чем значительнее риски, тем более жесткими должны быть требования к защите.[10, c.47]

Учебное пособие: Автоматизированные системы защиты информации

... информационным ресурсам и использовать их для организации собственной деятельности; эффективно интегрироваться в национальное информационное пространство собственными ресурсами; совместно решать вопросы отраслевой стандартизации представления и обмена информацией; ... уровней; автоматизации информационного обеспечения других ... безопасности и противопожарной безопасности спортивных сооружений; сервисные услуги

Чтобы определить последствия нарушения безопасности, нужно либо иметь сведения о зафиксированных инцидентах аналогичного характера, либо провести сценарный анализ. В рамках сценарного анализа изучаются причинно-следственные связи между событиями нарушения безопасности активов и последствиями этих событий для бизнес-деятельности организации. Последствия сценариев должны оцениваться несколькими людьми, итерационным или совещательным методом. Следует отметить, что разработка и оценка таких сценариев не может быть полностью оторвана от реальности. Всегда нужно помнить, что сценарий должен быть вероятным. Критерии и шкалы определения ценности индивидуальны для каждой организации. По результатам сценарного анализа можно получить информацию о ценности активов.

Если активы идентифицированы и определена их ценность, можно говорить о том, что цели обеспечения ИБ частично установлены: определены объекты защиты и значимость поддержания их в состоянии информационной безопасности для организации. Пожалуй, осталось только определить, от кого необходимо защищаться.

После определения целей управления ИБ следует проанализировать проблемы, которые мешают приблизиться к целевому состоянию. На этом уровне процесс анализа рисков спускается до информационной инфраструктуры и традиционных понятий ИБ — нарушителей, угроз и уязвимостей.

Для оценки рисков недостаточно ввести стандартную модель нарушителя, разделяющую всех нарушителей по типу доступа к активу и знаниям о структуре активов. Такое разделение помогает определить, какие угрозы могут быть направлены на актив, но не дает ответа на вопрос, могут ли эти угрозы быть в принципе реализованы.[11, c. 80]

В процессе анализа рисков необходимо оценить мотивированность нарушителей при реализации угроз. При этом под нарушителем подразумевается не абстрактный внешний хакер или инсайдер, а сторона, заинтересованная в получении выгоды путем нарушения безопасности актива.

Первоначальную информацию о модели нарушителя, как и в случае с выбором изначальных направлений деятельности по обеспечению ИБ, целесообразно получить у высшего менеджмента, представляющего себе положение организации на рынке, имеющего сведения о конкурентах и о том, каких методов воздействия можно от них ожидать. Сведения, необходимые для разработки модели нарушителя, можно получить и из специализированных исследований по нарушениям в области компьютерной безопасности в той сфере бизнеса, для которой проводится анализ рисков. Правильно проработанная модель нарушителя дополняет цели обеспечения ИБ, определенные при оценке активов организации.

Разработка модели угроз и идентификация уязвимостей неразрывно связаны с инвентаризацией окружения информационных активов организации. Сама собой информация не хранится и не обрабатывается. Доступ к ней обеспечивается при помощи информационной инфраструктуры, автоматизирующей бизнес-процессы организации. Важно понять, как информационная инфраструктура и информационные активы организации связаны между собой. С позиции управления ИБ значимость информационной инфраструктуры может быть установлена только после определения связи между информационными активами и инфраструктурой. В том случае, если процессы поддержания и эксплуатации информационной инфраструктуры в организации регламентированы и прозрачны, сбор информации, необходимый для идентификации угроз и оценки уязвимостей, значительно упрощается.[12, 47]

Разработка системы защиты информации на предприятии. Специальность: ...

... аудита информационной безопасности была проанализирована текущая деятельность предприятия по вопросам защиты информации, проведена оценка информационной системы организации, в которой циркулирует конфиденциальная информация; были выявлены недостатки системы защиты, способы, устранения которых представлены в работе. В результате выполнения дипломной работы ...

Разработка модели угроз — работа для профессионалов в области ИБ, которые хорошо представляют себе, каким образом нарушитель может получить неавторизованный доступ к информации, нарушая периметр защиты или действуя методами социальной инженерии. При разработке модели угроз можно также говорить о сценариях как о последовательных шагах, в соответствии с которыми могут быть реализованы угрозы. Очень редко случается, что угрозы реализуются в один шаг путем эксплуатации единственного уязвимого места системы.

В модель угроз следует включить все угрозы, выявленные по результатам смежных процессов управления ИБ, таких как управление уязвимостями и инцидентами. Нужно помнить, что угрозы необходимо будет ранжировать друг относительно друга по уровню вероятности их реализации. Для этого в процессе разработки модели угроз для каждой угрозы необходимо указать наиболее значимые факторы, существование которых оказывает влияние на ее реализацию.

Политика безопасности строится на основе анализа рисков, которые признаются реальными для информационной системы организации. Когда риски проанализированы и стратегия защиты определена, составляется программа обеспечения информационной безопасности. Под эту программу выделяются ресурсы, назначаются ответственные, определяется порядок контроля выполнения программы и т.п.

В широком смысле, политика безопасности определяется как система документированных управленческих решений по обеспечению безопасности организации. В узком смысле под политикой безопасности обычно понимают локальный нормативный документ, определяющий требования безопасности, систему мер, либо порядок действий, а также ответственность сотрудников организации и механизмы контроля для определенной области обеспечения безопасности.

Перед тем как начать формировать саму политику информационной безопасности необходимо разобраться в основных понятиях, которыми мы будем оперировать.

Информация — сведения (сообщения, данные) независимо от формы их представления.

Конфиденциальность информации — обязательное для выполнения лицом, получившим доступ к определенной информации, требование не передавать такую информацию третьим лицам без согласия ее обладателя.

Информационная безопасность (ИБ) — это состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государств.

Понятие «информация» сегодня употребляется достаточно широко и разносторонне.

Обеспечение безопасности информации не может быть одноразовым актом. Это непрерывный процесс, заключающийся в обосновании и реализации наиболее рациональных методов, способов и путей совершенствования и развития системы защиты, непрерывном контроле ее состояния, выявлении ее слабых мест и противоправных действий.

Оценка безопасности информационных систем

... следующие задачи: рассмотреть оценку безопасности информационных систем, виды, методы и средства защиты информации; проанализировать структуру системы защиты информации. 1. Оценка безопасности информационных систем В условиях использования автоматизированной информационной технологии (АИТ) под безопасностью понимается состояние защищенности информационных систем (далее ИС) от ...

Безопасность информации может быть обеспечена лишь при комплексном использовании всего ассортимента имеющихся средств защиты во всех структурных элементах производственной системы и на всех этапах технологического цикла обработки информации. Наибольший эффект достигается тогда, когда все используемые средства, методы и меры объединяются в единый целостный механизм систему защиты информации. При этом функционирование системы должно контролироваться, обновляться и дополняться в зависимости от изменения внешних и внутренних условий.

Согласно стандарту ГОСТ Р ИСО/МЭК 15408:2005 можно выделить следующие виды требований к безопасности:

- функциональные, соответствующие активному аспекту защиты, предъявляемые к функциям безопасности и реализующим их механизмам;

- требования доверия, соответствующие пассивному аспекту, предъявляемые к технологии и процессу разработки и эксплуатации.

Очень важно, что безопасность в этом стандарте рассматривается не статично, а в привязке к жизненному циклу объекта оценки. Выделяются следующие этапы:

- определение назначения, условий применения, целей и требований безопасности;

- проектирование и разработка;

- испытания, оценка и сертификация;

- внедрение и эксплуатация.

Итак, остановимся подробнее на функиональных требованиях безопасности. Они включают в себя:

- защита данных пользователя;

- защита функций безопасности (требования относятся к целостности и контролю данных сервисов безопасности и реализующих их механизмов);

- управление безопасностью (требования этого класса относятся к управлению атрибутами и параметрами безопасности);

- аудит безопасности (выявление, регистрация, хранение, анализ данных, затрагивающих безопасность объекта оценки, реагирование на возможное нарушение безопасности);

- приватность (защита пользователя от раскрытия и несанкционированного использования его идентификационных данных);

- использование ресурсов (требования к доступности информации);

- связь (аутентификация сторон, участвующих в обмене данными);

- доверенный маршрут/канал (для связи с сервисами безопасности).

В соответствии с этими требованиями нужно форимировать систему информационной безопасности организации.

Система информационной безопасности организации включает направления:

- нормативные;

- организационные (административные);

- технические;

- программные;

— Для полной оценки ситуации на предприятии по всем направлениям обеспечения безопасности необходима разработка концепции информационной безопасности, которая бы устанавливала системный подход к проблеме безопасности информационных ресурсов и представляла собой систематизированное изложение целей, задач, принципов проектирования и комплекса мер по обеспечению информационной безопасности на предприятии.

В основе системы управления корпоративной сети должны лежать следующие принципы (задачи):

Промышленная безопасность и охрана труда

... последствий указанных аварий. Управление безопасностью труда - организация работы по обеспечению безопасности, снижению травматизма и аварийности, профессиональных заболеваний, улучшению условий труда на основе комплекса задач ... Ошибочно может показаться, что «промышленная безопасность» входит в понятие «охрана труда». Но это не верно. Данные понятия, скорее, можно считать дополняющими друг ...

- обеспечение защиты существующей информационной инфраструктуры предприятия от вмешательства злоумышленников;

- обеспечение условий для локализации и минимизации возможного ущерба;

- исключения появления на начальной стадии причин возникновения источников угроз;

- обеспечения защиты информации по трем основным видам возникающих угроз (доступность, целостность, конфиденциальность);

- Решение вышеназванных задач достигается путем;

- регламентация действий пользователей работы с информационной системой;

- регламентация действий пользователей работы с базой данных;

- единые требования к надежности технических средств и программного обеспечения;

- процедуры контроля работы информационной системы (протоколирование событий, анализ протоколов, анализ сетевого трафика, анализ работы технических средств);

Политика информационной безопасноти включает в себя:

- основной документ — «Политика безопасности». В нем вцелом описана политика безопасности организации, общие положения, а так же по всем аспектам политики указаны соответствующие документы;

- инструкция по регламентации работы пользователей;

- должостная инструкция администратора локальной сети;

- должостная инструкция администратора базы данных;

- инструкция по работе с ресурсами Интернет;

- инструкция по организации парольной защиты;

- инструкция по организации антивирусной защиты.

Документ «Политика безопасности» содержит основные положения. На основе него строится программа обеспечения информационной безопасности, строятся должностные инструкции и рекомендации.

Инструкция по регламентации работы пользователей локальной сети организации регулирует порядок допуска пользователей к работе в локальной вычислительной сети организации, а также правила обращения с защищаемой информацией, обрабатываемой, хранимой и передаваемой в организации.

Должностная инструкция администратора локальной сети описывает обязанности администратора локальной сети касаемые обеспечения информационной безопасности.

Должностная инструкция администратора базы данных определяет основные обязанности, функции и права администратора базы данных. В ней очень подробно описаны все должностные обязанности и функции администратора базы данных, а так же права и ответственность.

Инструкция по работе с ресурсами интернет отражает основные правила безопасной работы с сетью интернет, так же содержит перечень допустимых и недопустимых действий при работе с ресурсами интернет.

Инструкция по организации антивирусной защиты определяет основные положения, требования к организации антивирусной защиты информационной системы организации, все аспекты связанные с работой антивирусного программного обеспечения, а так же ответственность в случае нарушения антивирусной защиты.

Инструкция по организации парольной защиты регламентирует организационно-техническое обеспечение процессов генерации, смены и прекращения действия паролей (удаления учетных записей пользователей).

А так же регламентированы действия пользователей и обслуживающего персонала при работе с системой.

Энергетическая безопасность и проблемы ее обеспечения в современной ...

... организациями или формами, нацеленными на создание глобального сбалансированного энергетического потенциала. [1] Цель моей работы – раскрыть сущность понятия энергетической безопасности и указать на основные проблемы, связанные с ее обеспечением. ... информационная транспарентность мировой торговли нефтью. Все эти обстоятельства выдвинули на передний план проблему энергетической безопасности. ...

Таким образом, основой для организации процесса защиты информации является политика безопасности, формулируемая для того, чтобы определить, от каких угроз и каким образом защищается информация в информационной системе.

Под политикой безопасности понимается набор правовых, организационных и технических мер по защите информации, принятый в конкретной организации. То есть, политика безопасности заключает в себе множество условий, при которых пользователи получают доступ к ресурсам системы без потери свойства информационной безопасности этой системы.

Задача обеспечения информационной безопасности должна решаться системно. Это означает, что различные средства защиты (аппаратные, программные, физические, организационные и т. д.) должны применяться одновременно и под централизованным управлением.

На сегодняшний день существует большой арсенал методов обеспечения информационной безопасности:

- средства идентификации и аутентификации пользователей ;

- средства шифрования информации, хранящейся на компьютерах и передаваемой по сетям;

- межсетевые экраны;

- виртуальные частные сети;

- средства контентной фильтрации;

- инструменты проверки целостности содержимого дисков;

- средства антивирусной защиты;

- системы обнаружения уязвимостей сетей и анализаторы сетевых атак.

Каждое из перечисленных средств может быть использовано как самостоятельно, так и в интеграции с другими. Это делает возможным создание систем информационной защиты для сетей любой сложности и конфигурации, не зависящих от используемых платформ. [3]

Система аутентификации (или идентификации), авторизации и администрирования. Идентификация и авторизация — это ключевые элементы информационной безопасности. Функция авторизации отвечает за то, к каким ресурсам конкретный пользователь имеет доступ. Функция администрирования заключается в наделении пользователя определенными идентификационными особенностями в рамках данной сети и определении объема допустимых для него действий.

Системы шифрования позволяют минимизировать потери в случае несанкционированного доступа к данным, хранящимся на жестком диске или ином носителе, а также перехвата информации при ее пересылке по электронной почте или передаче по сетевым протоколам. Задача данного средства защиты — обеспечение конфиденциальности. Основные требования, предъявляемые к системам шифрования — высокий уровень криптостойкости и легальность использования на территории России (или других государств).

Межсетевой экран представляет собой систему или комбинацию систем, образующую между двумя или более сетями защитный барьер, предохраняющий от несанкционированного попадания в сеть или выхода из нее пакетов данных.

Основной принцип действия межсетевых экранов — проверка каждого пакета данных на соответствие входящего и исходящего IP-адреса базе разрешенных адресов. Таким образом, межсетевые экраны значительно расширяют возможности сегментирования информационных сетей и контроля за циркулированием данных.

Говоря о криптографии и межсетевых экранах, следует упомянуть о защищенных виртуальных частных сетях (Virtual Private Network — VPN).

Их использование позволяет решить проблемы конфиденциальности и целостности данных при их передаче по открытым коммуникационным каналам. Использование VPN можно свести к решению трех основных задач:

- защита информационных потоков между различными офисами компании (шифрование информации производится только на выходе во внешнюю сеть);

- защищенный доступ удаленных пользователей сети к информационным ресурсам компании, как правило, осуществляемый через интернет;

- защита информационных потоков между отдельными приложениями внутри корпоративных сетей (этот аспект также очень важен, поскольку большинство атак осуществляется из внутренних сетей).

[10, c.79]

Эффективное средство защиты от потери конфиденциальной информации — фильтрация содержимого входящей и исходящей электронной почты. Проверка самих почтовых сообщений и вложений в них на основе правил, установленных в организации, позволяет также обезопасить компании от ответственности по судебным искам и защитить их сотрудников от спама. Средства контентной фильтрации позволяют проверять файлы всех распространенных форматов, в том числе сжатые и графические. При этом пропускная способность сети практически не меняется.

Все изменения на рабочей станции или на сервере могут быть отслежены администратором сети или другим авторизованным пользователем благодаря технологии проверки целостности содержимого жесткого диска (integrity checking).

Это позволяет обнаруживать любые действия с файлами (изменение, удаление или же просто открытие) и идентифицировать активность вирусов, несанкционированный доступ или кражу данных авторизованными пользователями. Контроль осуществляется на основе анализа контрольных сумм файлов (CRC-сумм).

Современные антивирусные технологии позволяют выявить практически все уже известные вирусные программы через сравнение кода подозрительного файла с образцами, хранящимися в антивирусной базе. Кроме того, разработаны технологии моделирования поведения, позволяющие обнаруживать вновь создаваемые вирусные программы. Обнаруживаемые объекты могут подвергаться лечению, изолироваться (помещаться в карантин) или удаляться. Защита от вирусов может быть установлена на рабочие станции, файловые и почтовые сервера, межсетевые экраны, работающие под практически любой из распространенных операционных систем (Windows, Unix- и Linux-системы, Novell) на процессорах различных типов.[4, с. 72]

Фильтры спама значительно уменьшают непроизводительные трудозатраты, связанные с разбором спама, снижают трафик и загрузку серверов, улучшают психологический фон в коллективе и уменьшают риск вовлечения сотрудников компании в мошеннические операции. Кроме того, фильтры спама уменьшают риск заражения новыми вирусами, поскольку сообщения, содержащие вирусы (даже еще не вошедшие в базы антивирусных программ) часто имеют признаки спама и отфильтровываются. Правда, положительный эффект от фильтрации спама может быть перечеркнут, если фильтр наряду с мусорными удаляет или маркирует как спам и полезные сообщения, деловые или личные.

Огромный урон компаниям, нанесенный вирусами и хакерскими атаками, — в большой мере следствие слабых мест в используемом программном обеспечении. Определить их можно заблаговременно, не дожидаясь реального нападения, с помощью систем обнаружения уязвимостей компьютерных сетей и анализаторов сетевых атак. Подобные программные средства безопасно моделируют распространенные атаки и способы вторжения и определяют, что именно хакер может увидеть в сети и как он может использовать ее ресурсы.

Для противодействия естественным угрозам информационной безопасности в компании должен быть разработан и реализован набор процедур по предотвращению чрезвычайных ситуаций (например, по обеспечению физической защиты данных от пожара) и минимизации ущерба в том случае, если такая ситуация всё-таки возникнет. Один из основных методов защиты от потери данных — резервное копирование с четким соблюдением установленных процедур (регулярность, типы носителей, методы хранения копий и т. д.).

Политика информационной безопасности есть пакет документов, регламентирующий работу сотрудников, описывающий основные правила работы с информацией, информационной системой, базами данных, локальной сетью и ресурсами интернет. Важно понимать, какое место политика информационной безопасности занимает в общей системе управления организацией. Ниже представлены общие организационные меры, связанные с политикой безопасности.

На процедурном уровне можно выделить

управление персоналом;

- физическая защита;

- поддержание работоспособности;

- реагирование на нарушения режима безопасности;

- планирование восстановительных работ.

Управление персоналом начинается с приема на работу, однако еще до этого следует определить компьютерные привилегии, связанные с должностью. Существует два общих принципа, которые следует иметь ввиду:

- разделение обязанностей;

- минимизация привилегий.

Принцип разделения обязанностей предписывает как распределять роли и ответственность, чтобы один человек не мог нарушить критически важный для организации процесс. Например, нежелательна ситуация, когда крупные платежи от имени организации выполняет один человек. Надежнее поручить одному сотруднику оформление заявок на подобные платежи, а другому — заверять эти заявки. Другой пример — процедурные ограничения действий суперпользователя. Можно искусственно «расщепить» пароль суперпользователя, сообщив первую его часть одному сотруднику, а вторую — другому. Тогда критически важные действия по администрированию информационной системы они смогут выполнить только вдвоем, что снижает вероятность ошибок и злоупотреблений.

Принцип минимизации привилегий предписывает выделять пользователям только те права доступа, которые необходимы им для выполнения служебных обязанностей. Назначение этого принципа очевидно — уменьшить ущерб от случайных или умышленных некорректных действий.

Предварительное составление описания должности позволяет оценить ее критичность и спланировать процедуру проверки и отбора кандидатов. Чем ответственнее должность, тем тщательнее нужно проверять кандидатов: навести о них справки, быть может, побеседовать с бывшими сослуживцами и т.д. Подобная процедура может быть длительной и дорогой, поэтому нет смысла дополнительно усложнять ее. В то же время, неразумно и совсем отказываться от предварительной проверки, чтобы случайно не принять на работу человека с уголовным прошлым или психическим заболеванием.

Когда кандидат определен, он, вероятно, должен пройти обучение; по крайней мере, его следует подробно ознакомить со служебными обязанностями, а также с нормами и процедурами информационной безопасности. Желательно, чтобы меры безопасности были им усвоены до вступления в должность и до заведения его системного счета с входным именем, паролем и привилегиями.

Безопасность информационной системы зависит от окружения, в котором она функционирует. Необходимо принять меры для защиты зданий и прилегающей территории, поддерживающей инфраструктуры, вычислительной техники, носителей данных.

Рассмотрим следующие направления физической защиты:

- физическое управление доступом;

- защита поддерживающей инфраструктуры;

- защита мобильных систем.

Меры физического управления доступом позволяют контролировать и при необходимости ограничивать вход и выход сотрудников и посетителей. Контролироваться может все здание организации, а также отдельные помещения, например, те, где расположены серверы, коммуникационная аппаратура и т.п.

К поддерживающей инфраструктуре можно отнести системы электро-, водо- и теплоснабжения, кондиционеры и средства коммуникаций. В принципе, к ним применимы те же требования целостности и доступности, что и к информационным системам. Для обеспечения целостности нужно защищать оборудование от краж и повреждений. Для поддержания доступности следует выбирать оборудование с максимальным временем наработки на отказ, дублировать ответственные узлы и всегда иметь под рукой запчасти.[1, c. 126]

Вообще говоря, при выборе средств физической защиты следует производить анализ рисков. Так, принимая решение о закупке источника бесперебойного питания, необходимо учесть качество электропитания в здании, занимаемом организацией (впрочем, почти наверняка оно окажется плохим), характер и длительность сбоев электропитания, стоимость доступных источников и возможные потери от аварий (поломка техники, приостановка работы организации и т.п.)

Рассмотрим ряд мер, направленных на поддержание работоспособности информационных систем. Именно в этой области таится наибольшая опасность. К потере работоспособности, а именно повреждению аппаратуры, разрушению программ и данных могут привести нечаянные ошибки системных администраторов и пользователей. Это в худшем случае. В лучшем случае они создают бреши в защите, которые делают возможным реализацию угроз безопасности систем.

Основная проблема многих организаций — недооценка факторов безопасности в повседневной работе. Дорогие средства безопасности теряют смысл, если они плохо документированы, конфликтуют с другим программным обеспечением, а пароль системного администратора не менялся с момента установки.

Для повседневной деятельности, направленной на поддержание работоспособности информационной системы можно выделить следующие действия:

- поддержка пользователей;

- поддержка программного обеспечения;

- конфигурационное управление;

- резервное копирование;

- управление носителями;

- документирование;

- регламентные работы.

Поддержка пользователей подразумевает, прежде всего, консультирование и оказание помощи при решении разного рода проблем. Очень важно в потоке вопросов уметь выявлять проблемы, связанные с информационной безопасностью. Так, многие трудности пользователей, работающих на персональных компьютерах, могут быть следствием заражения вирусами. Целесообразно фиксировать вопросы пользователей, чтобы выявлять их типичные ошибки и выпускать памятки с рекомендациями для распространенных ситуаций.

Поддержка программного обеспечения — одно из важнейших средств обеспечения целостности информации. Прежде всего, необходимо следить за тем, какое программное обеспечение установлено на компьютерах. Если пользователи будут устанавливать программы по своему усмотрению, это может привести к заражению вирусами, а также появлению утилит, действующих в обход защитных средств. Вполне вероятно также, что «самодеятельность» пользователей постепенно приведет к хаосу на их компьютерах, а исправлять ситуацию придется системному администратору.

Второй аспект поддержки программного обеспечения — контроль за отсутствием неавторизованного изменения программ и прав доступа к ним. Сюда же можно отнести поддержку эталонных копий программных систем. Обычно контроль достигается комбинированием средств физического и логического управления доступом, а также использованием утилит проверки и обеспечения целостности.

Конфигурационное управление позволяет контролировать и фиксировать изменения, вносимые в программную конфигурацию. Прежде всего, необходимо застраховаться от случайных или непродуманных модификаций, уметь как минимум возвращаться к прошлой, работающей, версии. Фиксация изменений позволит легко восстановить текущую версию после аварии.

Лучший способ уменьшить количество ошибок в рутинной работе — максимально автоматизировать ее. Автоматизация и безопасность зависят друг от друга, ведь тот, кто заботится в первую очередь об облегчении своей задачи, на самом деле оптимальным образом формирует режим информационной безопасности.

Резервное копирование необходимо для восстановления программ и данных после аварий. И здесь целесообразно автоматизировать работу, как минимум, сформировав компьютерное расписание создания полных и инкрементальных копий, а как максимум — воспользовавшись соответствующими программными продуктами. Нужно также наладить размещение копий в безопасном месте, защищенном от несанкционированного доступа, пожаров, протечек, то есть от всего, что может привести к краже или повреждению носителей. Целесообразно иметь несколько экземпляров резервных копий и часть из них хранить вне территории организации, защищаясь таким образом от крупных аварий и аналогичных инцидентов. Время от времени в тестовых целях следует проверять возможность восстановления информации с копий.

Управлять носителями необходимо для обеспечения физической защиты и учета дискет, лент, печатных выдач и т.п. Управление носителями должно обеспечивать конфиденциальность, целостность и доступность информации, хранящейся вне компьютерных систем. Под физической защитой здесь понимается не только отражение попыток несанкционированного доступа, но и предохранение от вредных влияний окружающей среды (жары, холода, влаги, магнетизма).

Управление носителями должно охватывать весь жизненный цикл — от закупки до выведения из эксплуатации.

Документирование — неотъемлемая часть информационной безопасности. В виде документов оформляется почти все — от политики безопасности до журнала учета носителей. Важно, чтобы документация была актуальной, отражала именно текущее состояние дел, причем в непротиворечивом виде.

К хранению одних документов (содержащих, например, анализ уязвимых мест системы и угроз) применимы требования обеспечения конфиденциальности, к другим, таким как план восстановления после аварий — требования целостности и доступности (в критической ситуации план необходимо найти и прочитать).

Регламентные работы — очень серьезная угроза безопасности. Сотрудник, осуществляющий регламентные работы, получает исключительный доступ к системе, и на практике очень трудно проконтролировать, какие именно действия он совершает. Здесь на первый план выходит степень доверия к тем, кто выполняет работу.

Политика безопасности, принятая в организации, должна предусматривать набор оперативных мероприятий направленных на обнаружение и нейтрализацию нарушений режима информационной безопасности. Важно, чтобы в подобных случаях последовательность действий была спланирована заранее, поскольку меры нужно принимать срочные и скоординированные.

Реакция на нарушения режима безопасности преследует три главные цели:

- локализация инцидента и уменьшение наносимого вреда;

- предупреждение повторных нарушений.

Нередко требование локализации инцидента и уменьшения наносимого вреда вступает в конфликт с желанием выявить нарушителя. В политике безопасности организации приоритеты должны быть расставлены заранее. Поскольку, как показывает практика, выявить злоумышленника очень сложно, на наш взгляд, в первую очередь следует заботиться об уменьшении ущерба.

Ни одна организация не застрахована от серьезных аварий, вызванных естественными причинами, действиями злоумышленника, халатностью или некомпетентностью. В то же время, у каждой организации есть функции, которые руководство считает критически важными, они должны выполняться несмотря ни на что. Планирование восстановительных работ позволяет подготовиться к авариям, уменьшить ущерб от них и сохранить способность к функционированию хотя бы в минимальном объеме. [12, c. 160]

Отметим, что меры информационной безопасности можно разделить на три группы, в зависимости от того, направлены ли они на предупреждение, обнаружение или ликвидацию последствий атак. Большинство мер носит предупредительный характер.

Процесс планирования восстановительных работ можно разделить на следующие этапы:

- выявление критически важных функций организации, установление приоритетов;

- идентификация ресурсов, необходимых для выполнения критически важных функций;

- определение перечня возможных аварий;

- разработка стратегии восстановительных работ;

подготовка к реализации выбранной

проверка стратегии.

Планируя восстановительные работы, следует отдавать себе отчет в том, что полностью сохранить функционирование организации не всегда возможно. Необходимо выявить критически важные функции, без которых организация теряет свое лицо, и даже среди критичных функций расставить приоритеты, чтобы как можно быстрее и с минимальными затратами возобновить работу после аварии.

Идентифицируя ресурсы, необходимые для выполнения критически важных функций, следует помнить, что многие из них имеют некомпьютерный характер. На данном этапе желательно подключать к работе специалистов разного профиля. [10, c. 52]

Таким образом, существует большое количество различных методов обеспечения информационной безопасности. Наиболее эффективным является применение всех данных методов в едином комплексе. Сегодня современный рынок безопасности насыщен средствами обеспечения информационной безопасности. Постоянно изучая существующие предложения рынка безопасности, многие компании видят неадекватность ранее вложенных средств в системы информационной безопасности, например, по причине морального старения оборудования и программного обеспечения. Поэтому они ищут варианты решения этой проблемы. Таких вариантов может быть два: с одной стороны — это полная замена системы корпоративной защиты информации, что потребует больших капиталовложений, а с другой — модернизация существующих систем безопасности. Последний вариант решения этой проблемы является наименее затратным, но несет новые проблемы, например, требует ответа на следующие вопросы: как обеспечить совместимость старых, оставляемых из имеющихся аппаратно-программных средств безопасности, и новых элементов системы защиты информации; как обеспечить централизованное управление разнородными средствами обеспечения безопасности; как оценить, а при необходимости и переоценить информационные риски компании.

Глава 2. Анализ системы информационной безопасности

1 Сфера деятельности фирмы и анализ финансовых показателей

ОАО «Газпром» — глобальная энергетическая компания. Основные направления деятельности — геологоразведка, добыча, транспортировка, хранение, переработка и реализация газа, газового конденсата и нефти, а также производство и сбыт тепло- и электроэнергии.

«Газпром» видит свою миссию в надежном, эффективном и сбалансированном обеспечении потребителей природным газом, другими видами энергоресурсов и продуктов их переработки.

«Газпром» располагает самыми богатыми в мире запасами природного газа. Его доля в мировых запасах газа составляет 18%, в российских — 70%. На «Газпром» приходится 15% мировой и 78% российской добычи газа. В настоящее время компания активно реализует масштабные проекты по освоению газовых ресурсов полуострова Ямал, арктического шельфа, Восточной Сибири и Дальнего Востока, а также ряд проектов по разведке и добыче углеводородов за рубежом.

«Газпром» — надежный поставщик газа российским и зарубежным потребителям. Компании принадлежит крупнейшая в мире газотранспортная сеть — Единая система газоснабжения России, протяженность которой превышает 161 тыс. км. На внутреннем рынке «Газпром» реализует свыше половины продаваемого газа. Кроме того, компания поставляет газ в 30 стран ближнего и дальнего зарубежья.

«Газпром» является единственным в России производителем и экспортером сжиженного природного газа и обеспечивает около 5% мирового производства СПГ.

Компания входит в пятерку крупнейших производителей нефти в РФ, а также является крупнейшим владельцем генерирующих активов на ее территории. Их суммарная установленная мощность составляет 17% от общей установленной мощности российской энергосистемы.

Стратегической целью является становление ОАО «Газпром» как лидера среди глобальных энергетических компаний посредством освоения новых рынков, диверсификации видов деятельности, обеспечения надежности поставок.

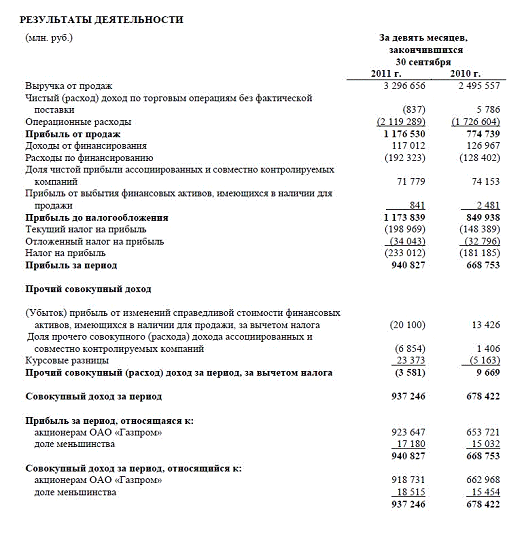

Рассмотрим финансовые показатели деятельности компании за последние два года. Результаты деятельности компании представлены в приложении 1.

По состоянию на 31.12.2010 год, выручка от продаж составила 2495557 млн. руб., этот показатель гораздо ниже, по сравнению с данными 2011 года, то есть 3296656 млн. руб.

Выручка от продаж (за вычетом акциза, НДС и таможенных пошлин) увеличилась на 801 099 млн. руб., или на 32%, за девять месяцев, закончившихся 30 сентября 2011 г., по сравнению с аналогичным периодом прошлого года, и составила 3 296 656 млн. руб.

По результатам 2011 г., на долю чистой выручки от продажи газа приходилось 60% от общего объема чистой выручки от продаж (60% за аналогичный период прошлого года).

Чистая выручка от продажи газа увеличилась с 1 495 335 млн. руб. за год до 1 987 330 млн. руб. за аналогичный период 2011 г., или на 33%.

Чистая выручка от продажи газа в Европу и другие страны увеличилась на 258 596 млн. руб., или на 34%, , по сравнению с аналогичным периодом прошлого года, и составила 1 026 451 млн. руб. Общее увеличение продажи газа в Европу и другие страны было обусловлено ростом средних цен. Средняя цена в рублях (включая таможенные пошлины) увеличилась на 21% за девять месяцев, закончившихся 30 сентября 2011 г., по сравнению с аналогичным периодом 2010 г. В дополнение, объем продажи газа вырос на 8% по сравнению с аналогичным периодом прошлого года.

Чистая выручка от продажи газа в страны бывшего Советского Союза выросла за по сравнению с аналогичным периодом 2010 г. на 168 538 млн. руб., или на 58%, и составила 458 608 млн. руб. Изменение, в основном, было обусловлено ростом объемов продажи газа в страны бывшего Советского Союза на 33% за девять месяцев, закончившихся 30 сентября 2011 г., по сравнению с аналогичным периодом прошлого года. В дополнение, средняя цена в рублях (включая таможенные пошлины, за вычетом НДС) выросла на 15% по сравнению с аналогичным периодом прошлого года.

Чистая выручка от продажи газа в Российской Федерации выросла на 64 861 млн. руб., или на 15%., по сравнению с аналогичным периодом прошлого года, и составила 502 271 млн. руб. В основном, это объясняется ростом средней цены на газ на 13% по сравнению с аналогичным периодом прошлого года, что связано с ростом тарифов, устанавливаемых Федеральной службой по тарифам (ФСТ).

Чистая выручка от продажи продуктов нефтегазопереработки (за вычетом акциза, НДС и таможенных пошлин) выросла на 213 012 млн. руб., или на 42%, и составила 717 723 млн. руб. по сравнению с аналогичным периодом прошлого года. В основном, данное увеличение объясняется ростом мировых цен на продукты нефтегазопереработки и увеличением реализованных объемов по сравнению с аналогичным периодом прошлого года. Выручка Группы Газпром нефть составила 85% и 84% в общей сумме чистой выручки от продажи продуктов нефтегазопереработки, соответственно.

Чистая выручка от продажи электрической и тепловой энергии (за вычетом НДС) выросла на 38 097 млн. руб., или на 19% и составила 237 545 млн. руб. Увеличение выручки от продажи электрической и тепловой энергии, в основном, объясняется ростом тарифов на электрическую и тепловую энергию, а также увеличением объемом реализации электрической и тепловой энергии.

Чистая выручка от продажи сырой нефти и газового конденсата (за вычетом акциза, НДС и таможенных пошлин) выросла на 23 072 млн. руб., или на 16%, и составила 164 438 млн. руб. по сравнению с 141 366 млн. руб. за аналогичный период прошлого года. В основном, изменение вызвано ростом цены на нефть и газовый конденсат. Кроме этого, изменение было вызвано увеличением объема продажи газового конденсата. Выручка от продажи сырой нефти составила 133 368 млн. руб. и 121 675 млн. руб. в чистой выручке от продажи сырой нефти и газового конденсата (за вычетом акциза, НДС и таможенных пошлин) 2011 и 2010 гг., соответственно.

Чистая выручка от продажи услуг по транспортировке газа (за вычетом НДС) выросла на 15 306 млн. руб., или на 23%, и составила 82 501 млн. руб., по сравнению с 67 195 млн. руб. за аналогичный период прошлого года. Такой рост объясняется, главным образом, увеличением тарифов на транспортировку газа для независимых поставщиков, а также увеличением объѐмов транспортировки газа для независимых поставщиков по сравнению с аналогичным периодом прошлого года.

Прочая выручка выросла на 19 617 млн. руб., или на 22%, и составила 107 119 млн. руб. по сравнению с 87 502 млн. руб. за аналогичный период прошлого года.

Расход по торговым операциям без фактической поставки составил 837 млн. руб. по сравнению с доходом в размере 5 786 млн. руб. за аналогичный период прошлого года.

Что касается операционных расходов, они увеличились на 23% и составили 2 119 289 млн. руб. по сравнению с 1 726 604 млн. руб. за аналогичный период прошлого года. Доля операционных расходов в выручке от продаж уменьшилась с 69% до 64% .

Расходы на оплату труда увеличились на 18% и составили 267 377 млн. руб. по сравнению с 227 500 млн. руб. за аналогичный период прошлого года. Увеличение, в основном, объясняется ростом средней заработной платы.

Амортизация за анализируемый период увеличилась на 9% или на 17 026 млн. руб., и составила 201 636 млн. руб., по сравнению с 184 610 млн. руб. за аналогичный период прошлого года. Увеличение, в основном, было связано с расширением базы основных средств.

В результате указанных выше факторов прибыль от продаж выросла на 401 791 млн. руб., или на 52%, и составила 1 176 530 млн. руб. по сравнению с 774 739 млн. руб. за аналогичный период прошлого года. Маржа прибыли от продаж увеличилась с 31% до 36% за девять месяцев, закончившихся 30 сентября 2011 г.

Таким образом, ОАО «Газпром» — глобальная энергетическая компания. Основные направления деятельности — геологоразведка, добыча, транспортировка, хранение, переработка и реализация газа, газового конденсата и нефти, а также производство и сбыт тепло- и электроэнергии. Финансовое состояние компании стабильно. Показатели деятельности имеют положительную динамику.

2 Описание системы информационной безопасности фирмы

Рассмотрим основные направления деятельности подразделений Службы корпоративной защиты ОАО «Газпром»:

- разработка целевых программ по развитию систем и комплексов инженерно-технических средств охраны (ИТСО), систем обеспечения информационной безопасности (ИБ) ОАО «Газпром» и его дочерних обществ и организаций, участие в формировании инвестиционной программы, направленной на обеспечение информационно-технической безопасности;

- реализация полномочий заказчика работ по развитию систем обеспечения ИБ, а также систем и комплексов ИТСО;

- рассмотрение и согласование бюджетных заявок и бюджетов на осуществление мероприятий по развитию систем обеспечения ИБ, систем и комплексов ИТСО, а также на создание ИТ в части систем защиты информации;

- рассмотрение и согласование проектной и предпроектной документации по развитию систем обеспечения ИБ, систем и комплексов ИТСО, а также технических заданий на создание (модернизацию) информационных систем, систем связи и телекоммуникаций в части требований по обеспечению информационной безопасности;

- организация работ по оценке соответствия систем и комплексов ИТСО, систем обеспечения И.Б (а также работ и услуг по их созданию) установленным требованиям;

- координация и контроль выполнения работ по технической защите информации.

В «Газпроме» создана система, обеспечивающая защиту персональных данных. Однако принятие федеральными органами исполнительной власти ряда нормативных правовых актов в развитие действующих законов и постановлений правительства обуславливает необходимость совершенствования действующей системы защиты ПД. В интересах решения указанной задачи в рамках научно-исследовательских работ разработан и проходит согласование целый ряд документов. Прежде всего, это проекты стандартов организации Развития Газпром:

- «Методика проведения классификации информационных систем персональных данных ОАО «Газпром», его дочерних обществ и организаций»;

- «Модель угроз персональным данным при их обработке в информационных системах персональных данных ОАО «Газпром», его дочерних обществ и организаций».

Данные документы разработаны с учетом требований Постановления Правительства Российской Федерации от 17 ноября 2007 г. № 781 «Об утверждении Положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных» применительно к классу специальных систем, к которым относится большая часть ИСПДн ОАО «Газпром».

Кроме того, в настоящее время ведется разработка «Положения по организации и техническому обеспечению безопасности персональных данных, обрабатываемых в информационных системах персональных данных ОАО «Газпром», его дочерних обществ и организаций».

Следует отметить, что в рамках системы стандартизации ОАО «Газпром» разработаны стандарты системы обеспечения информационной безопасности, которые также позволят решать задачи защиты ПД, обрабатываемых в информационных системах ОАО «Газпром».

Семь стандартов, относящихся к системе обеспечения информационной безопасности, утверждены и вводятся в действие в текущем году.

В стандартах определены основные требования по построению систем обеспечения информационной безопасности ОАО «Газпром» и его дочерних организаций.

Результаты проделанной работы позволят более рационально использовать материальные, финансовые и интеллектуальные ресурсы, сформировать необходимое нормативно-методическое обеспечение, внедрить эффективные средства защиты и, как следствие, обеспечить защищенность персональных данных, обрабатываемых в информационных системах ОАО «Газпром».

В результате проведения анализа информационной безопасности ОАО «Газпром» были выявлены следующие недостатки в обеспечении безопасности информации:

- в организации отсутствует единый документ, регулирующий комплексную политику безопасности;

- учитывая размеры сети и количество пользователей (более 100), следует отметить, что системным администрированием, обеспечением информационной безопасности и технической поддержки занимается один человек;

- отсутствует классификация информационных активов по степени важности;

- роли и обязанности по информационной безопасности не включены в должностные инструкции;

- в заключаемом с сотрудником трудовом договоре отсутствует пункт об обязанностях по информационной безопасности как трудоустраивающихся, так и самой организации;

- обучение персонала в области защиты информации не проводится;

- с точки зрения защиты от внешних угроз: не разработано типичных процедур поведения для восстановления данных после несчастных случаев, произошедших в результате внешних и экологических угроз;

- серверная не является отдельным помещением, за помещением закреплен статус двух отделов (в серверную, кроме системного администратора, имеет доступ еще один человек);

- не проводится техническое зондирование и физическое обследование на предмет несанкционированных устройств, подключенных к кабелям;

- несмотря на то, что вход осуществляется по электронным пропускам и вся информация поступает в специальную базу данных, ее анализ не проводится;

- с точки зрения защиты от вредоносных программ: отсутствует формальная политика по защите от рисков, связанных с получением файлов как из внешних сетей или посредством них, так и содержащихся на сменных носителях;

- с точки зрения защиты от вредоносных программ: отсутствуют руководящие процедуры по защите локальной сети от вредоносного кода;

- отсутствует контроль трафика, имеется доступ к почтовым серверам внешних сетей;

- все резервные копии хранятся в серверной;

- используются небезопасные, легко запоминающиеся пароли;

- получение паролей пользователями никак не подтверждается;

- пароли в открытом виде хранятся у администратора;

- пароли не меняются;

- не существует порядка сообщения о событиях информационной безопасности.

Таким образом, на основании этих недостатков, был разработан набор регламентов в отношении политики информационной безопасности, включающий:

- политику в отношении приема на работу (увольнению) и наделению (лишению) сотрудников необходимыми полномочиями по доступу к ресурсам системы;

- политику в отношении работы пользователей сети в процессе её эксплуатации;

- политику по организации парольной защиты;

- политику по организации физической защиты;

- политику по работе с сетью Интернет;

- а также административные меры по обеспечению безопасности.

Документы, содержащие указанные регламенты, находятся на стадии рассмотрения руководством организации.

3 Разработка комплекса мероприятий по модернизации существующей системы информационной безопасности

В результате анализа системы информационной безопасности ОАО «Газпром» были выявлены существенные уязвимости системы. Для разработки мероприятий с целью устранения выявленных недочетов системы безопасности выделим следующие группы сведений, которые подлежат защите:

- сведения о частной жизни сотрудников, позволяющие идентифицировать их личность (персональные данные);

- сведения, связанные с профессиональной деятельностью и составляющие банковскую, аудиторскую и тайну связи;

- сведения, связанные с профессиональной деятельностью и отмеченные как сведения «для служебного пользования»;

- информация, уничтожение или изменение которой отрицательно скажутся на эффективности работы, а восстановление потребует дополнительных затрат.

С точки зрения административных мер были разработы следующие рекомендации:

- система защиты информации должна соответствовать законодательству Российской Федерации и государственным стандартам;

- классификация и категорирование защищаемых информационных ресурсов и установление порядка доступа к ним должны быть закреплены в документах предприятия;

- здания и помещения, где установлены или хранятся средства обработки информации, производятся работы с защищаемой информацией, должны охраняться и быть защищены средствами сигнализации и пропускного контроля;

- проведение обучения персонала по вопросам информационной безопасности (объяснять важность парольной защиты и предъявляемых к паролю требований, проводить инструктаж по антивирусному ПО и т.п.) следует организовывать при приеме сотрудника на работу;

- каждые 6-12 месяцев проводить тренинги, направленные на повышение грамотности сотрудников в сфере информационной безопасности;

- аудит системы и корректировка разработанных регламентов должна проводиться ежегодно, 1 октября, или незамедлительно после внедрения серьезных изменений в структуру предприятия;

- права доступа каждого пользователя к информационным ресурсам должны оформляться документально (при необходимости доступ запрашивается у руководителя письменным заявлением);

- обеспечение политики информационной безопасности должны обеспечивать администратор по программному обеспечению и администратор по аппаратному обеспечению, их действия координируются начальником группы.

Сформулируем политику в отношении паролей:

- не хранить их в незашифрованном виде (не записывать их на бумагу, в обычный текстовый файл и т.п.);

- менять пароль в случае его разглашения или подозрения на разглашение;

- длина должна быть не менее 8 символов;

- в числе символов пароля должны присутствовать буквы в верхнем и нижнем регистрах, цифры и специальные символы, пароль не должен включать в себя легко вычисляемые последовательности символов (имена, клички животных, даты);

- менять один раз в 6 месяцев (внеплановая замена пароля должна производиться немедленно после получения уведомления о происшествии, инициировавшем замену);

- при смене пароля нельзя выбирать те, которые использовались ранее (пароли должны отличаться, по меньшей мере, на 6 позиций).

Сформулируем политику в отношении антивирусных программ и обнаружения вирусов:

- на каждой рабочей станции должно быть установлено лицензионное антивирусное ПО;

- обновление антивирусных баз на рабочих станциях с выходом в Интернет — 1 раз в сутки, без выхода в Интернет — не реже 1 раза в неделю;

- установить автоматическую проверку рабочих станций на обнаружение вирусов (частота проверок — 1 раз в неделю: пятница, 12:00);

- прервать обновление антивирусных баз или проверку на вирусы может только администратор (следует установить на указанное действие пользователя парольную защиту).

Сформулируем политику в отношении физической защиты:

- техническое зондирование и физическое обследование на предмет несанкционированных устройств, подключенных к кабелям, проводить каждые 1-2 месяца;

- сетевые кабели должны быть защищены от несанкционированного перехвата данных;

записи обо всех предполагаемых и действительных сбоях, произошедших с оборудованием должны сохраняться в журнале

каждая рабочая станция должна быть снабжена источником бесперебойного питания.

Определим политику в отношении резервирования информации:

- для резервных копий следует отвести отдельное помещение, находящееся за пределами административного здания (помещение должно быть оборудовано электронным замком и сигнализацией);

- резервирование информации следует проводить каждую пятницу, в 16:00.

Политика в отношении приема/увольнения сотрудников должна иметь следующий вид:

- о любых кадровых изменениях (прием, повышение, увольнение сотрудника и т.п.) должно в течение 24 часов сообщаться администратору, который, в свою очередь, в срок, равный половине рабочего дня должен внести соответствующие изменения в систему разграничения прав доступа к ресурсам предприятия;

- новый сотрудник должен проходить инструктаж у администратора, включающий ознакомление с политикой безопасности и всеми необходимыми инструкциями, уровень доступа к информации новому сотруднику назначается руководителем;

- при увольнении сотрудника из системы удаляются его идентификатор и пароль, проводится проверка рабочей станции на наличие вирусов, анализ целостности данных, к которым у сотрудника имелся доступ.

Политика в отношении работы с локальной внутренней сетью (ЛВС) и базами данных (БД):

- при работе на своей рабочей станции и в ЛВС сотрудник должен выполнять только задания, непосредственно касающиеся его служебной деятельности;

- о сообщениях антивирусных программ о появлении вирусов сотрудник должен ставить в известность администратора;

- никому, кроме администраторов, не разрешается вносить изменения в конструкцию или конфигурацию рабочих станций и другие узлы ЛВС, производить установку любого программного обеспечения, оставлять без контроля рабочую станцию или допускать к ней посторонних лиц;

- администраторам рекомендуется постоянно держать запущенными две программы: утилиту обнаружения атаки ARP-spoofing и сниффер, использование которого позволит увидеть сеть глазами потенциального нарушителя, выявить нарушителей политики безопасности;

- следует установить ПО, препятствующее запуску других программ, кроме назначенных администратором, исходя из принципа: «Любому лицу предоставляются привилегии, необходимые для выполнения конкретных задач».

Все неиспользуемые порты компьютера должны быть аппаратно или программно дезактивированы;

- ПО следует регулярно обновлять.

Политика в отношении работы с Интернет:

- за администраторами закрепляется право ограничивать доступ к ресурсам, содержание которых не имеет отношения к исполнению служебных обязанностей, а так же к ресурсам, содержание и направленность которых запрещены международным и Российским законодательством;

- сотруднику запрещается загружать и открывать файлы без предварительной проверки на наличие вирусов;

вся информация о ресурсах, посещаемых сотрудниками компании, должна сохраняться в журнале и, при необходимости, может быть предоставлена руководителям отделов, а также руководству

конфиденциальность и целостность электронной корреспонденции и офисных документов обеспечивается за счёт использования ЭЦП.

Помимо этого, сформулируем основные требования к составлению паролей для сотрудников компании ОАО «Газпром».

Пароль — все равно что ключи от дома, только является ключом к информации. Для обычных ключей крайне нежелательно быть потерянными, украденными, переданными в руки незнакомого человека. То же самое и с паролем. Конечно, сохранность информации зависит не только от пароля, для ее обеспечения требуется установить целый ряд специальных настроек и, быть может, даже написать программу, защищающую от взлома. Но выбор пароля — это именно то действие, где только от пользователя зависит, насколько сильным будет это звено в цепи мер, направленных на защиту информации.

пароль должен быть длинный (8-12-15 символов);

- содержать как ЗАГЛАВНЫЕ, так и прописные латинские буквы;

- содержать цифры;

- не должен являться словом из словаря (любого, даже словаря специальных терминов и сленга), именем собственным или словом кириллицей, набранным в латинской раскладке (латынь — kfnsym);

- его нельзя связать с владельцем;

- он меняется периодически или по мере надобности;

- не используется в этом качестве на различных ресурсах (т.е.

для каждого ресурса — для входа в почтовый ящик, операционную систему или базу данных — должен использоваться свой, отличающийся от других, пароль);

- его возможно запомнить.

Выбирать слова из словаря нежелательно, поскольку злоумышленник, проводя атаку «по словарю», будет пользоваться программами, способными перебирать до сотен тысяч слов в секунду.

Любая информация, связанная с владельцем (будь то дата рождения, кличка собаки, девичья фамилия матери и тому подобные «пароли»), может быть легко узнана и угадана.

Использование заглавных и прописных букв, а также цифр значительно усложняет задачу злоумышленника по подбору пароля.

Пароль следует хранить в секрете, а если вы заподозрите, что пароль стал кому-то известен, смените его. Также очень полезно менять их время от времени.

Заключение

Проведенное исследование позволило сделать следующие выводы и сформулировать рекомендации.

Установлено, что основной причиной проблем предприятия в области защиты информации является отсутствие политики обеспечения информационной безопасности, которая включала бы организационные, технические, финансовые решения с последующим контролем их реализации и оценкой эффективности.

Сформулировано определение политики информационной безопасности как совокупности закрепленных документально решений, целью которых является обеспечение защиты информации и связанных с ней информационных рисков.

Проведенный анализ системы информационной безопасности выявил существенные недостатки, в числе которых:

- хранение резервных копий в серверной, резервный сервер находится в одном помещении с основными серверами;

- отсутствие надлежащих правил в отношении парольной защиты (длина пароля, правила его выбора и хранения);

- администрированием сети занимается один человек.

Обобщение международной и российской практики в области управления информационной безопасностью предприятий позволило заключить, что для ее обеспечения необходимы:

- категорирование информации (на служебную или коммерческую тайну);

- прогнозирование и своевременное выявление угроз безопасности, причин и условий, способствующих нанесению финансового, материального и морального ущерба;

- создание условий деятельности с наименьшим риском реализации угроз безопасности информационным ресурсам и нанесения различных видов ущерба;

- создание механизма и условий для эффективного реагирования на угрозы информационной безопасности на основе правовых, организационных и технических средств.

В первой главе работы рассмотрены основные теоретические аспекты. Дан обзор нескольких стандартов в области информационной безопасности. Сделаны выводы по каждому и в целом, и выбран наиболее подходящий стандарт для формирования политики ИБ.

Во второй главе рассмотрена структура организации, проанализированы основные проблемы связанные с информационной безопасностью. Как результат сформированы рекомендации по обеспечению должного уровня информационной безопасности. Так же рассмотрены меры для предотвращения дальнейших инцидентов, связанных с нарушением информационной безопасности.

Конечно, обеспечение информационной безопасности организации — это непрерывный процесс, требующий постоянного контроля. И естественно сформированная политика не является железным гарантом защиты. Помимо внедрения политики нужен постоянный контроль за ее качественным исполнением, а так же совершенствованием в случае каких-либо изменений в компании или прецедентов. Для организации рекомендовано было взять в штат так же сотрудника, деятельность которого будет напрямую связана с этими функциями (администратор защиты).

Список литературы

[Электронный ресурс]//URL: https://drprom.ru/diplomnaya/avtomatizatsiya-i-obespechenie-informatsionnoy-bezopasnosti/

информационная безопасность финансовый вред

1. Белов Е.Б. Основы информационной безопасности. Е.Б. Белов, В.П. Лось, Р.В. Мещеряков, А.А. Шелупанов. -М.: Горячая линия — Телеком, 2006. — 544с

— Галатенко В.А. Стандарты информационной безопасности: курс лекций. Учебное

пособие. — 2-ое издание. М.: ИНТУИТ.РУ «Интернет-университет Информационных Технологий», 2009. — 264 с.

— Глатенко В.А. Стандарты информационной безопасности / Открытые системы 2006.- 264с

— Долженко А.И. Управление информационными системами: Учебный курс. — Ростов-на-Дону: РГЭУ, 2008.-125 с

— Калашников А. Формирование корпоративной политики внутренней информационной безопасности #»552876.files/image001.gif»>

Приложение 2. Бухгалтерский баланс за 2011г.